Kripto Dünyasında Front Running Nedir?

Kriptoda front-running, blokzincir şeffaflığından yararlanarak bekleyen (pending) işlemleri kâr için istismar eder. Trader’ların, bot’ların ve doğrulayıcıların (validator) işlem sıralamasını nasıl manipüle ettiğini, bunun Merkeziyetsiz Finans (DeFi) üzerindeki etkisini ve işlemlerinizi korumanın olası yollarını öğrenin.

Giriş

Front-running, finansal piyasalarda uzun süredir var olan bir sorundur. Kökeni geleneksel finansa dayanır; burada broker’lar veya içeriden kişiler, ayrıcalıklı bilgileri kullanarak müşterilerinin işlemlerinin önüne geçecek şekilde alım-satım yapardı. Bu davranış etik dışı ve yasa dışı olarak kabul edilir; düzenleyici kurumlar failleri yakalar ve yargılar.

Kripto dünyasında front-running, halka açık blokzincir işlemlerinin şeffaf doğası nedeniyle zincir üzerinde (on-chain) gerçekleşir. Trader’lar, bot’lar ve hatta doğrulayıcılar ya da madenciler, mempool’daki bekleyen işlemleri kâr için istismar edebilir.

Geleneksel piyasaların aksine, kriptoda front-running yasal açıdan gri bir alanda yer alır. Genellikle etik dışı kabul edilse de, işlem sıralamasını manipüle etmek için gerekli teknik uzmanlığa sahip olanlar bu fırsattan tam anlamıyla yararlanabilir.

Kriptoda Front-Running Nedir?

Kriptoda front-running, kamuya açık biçimde görülebilen bekleyen işlemleri istismar ederek, orijinal işlem işlenmeden önce bir işlemi gerçekleştirip finansal avantaj elde etmektir.

Genel olarak blokzincirde işlemler anında gerçekleşmez. Bunun yerine, madenciler veya doğrulayıcılar işlemleri işleyene kadar “mempool” (memory pool) adı verilen bir bekleme alanına girer. Bu alan, kötü niyetli aktörlerin işlemleri izleyip en yüksek kârı sağlayacak en önemli işlemi belirlemesi için bir fırsat penceresidir. Bu aktörler çoğu zaman bot kullanır ve işlemlerinin öncelik kazanması için daha yüksek gas ücretleri öder.

Front-running çoğunlukla merkeziyetsiz borsaları, büyük işlemleri ve fiyat hareketleri abartılı olan düşük likiditeli token’ları hedef alır. Yüksek piyasa değerine sahip token’larda da mümkün olsa da, yüksek rekabet, derin likidite ve pahalı gas ücretleri, beklenen kâr çok büyük olmadıkça bunu daha az pratik hâle getirir.

Kriptoda Front-Running Türleri

Kriptoda front-running; piyasa koşullarına, sürece dâhil olan aktörlere ve uygulama stratejilerine bağlı olarak farklı biçimler alır. Aşağıda front-running’in başlıca türleri ve nasıl çalıştıkları yer almaktadır;

Yer Değiştirme (Displacement)

Trader’lar mempool’u büyük alım veya satım emirleri için izler ve beklenen fiyat hareketinden kâr elde etmek için önceden işlem yapar. Örneğin bir saldırgan, daha yüksek bir gas fiyatı teklif ederek büyük bir emrin hemen öncesinde varlık satın alabilir; böylece işleminin önceliklendirilmesini ve kurbanın işleminden önce işlenmesini sağlar.

Bastırma (Suppression)

Kötü niyetli aktörler, yüksek işlem hacminden yararlanarak büyük emirleri takip eder. Büyük bir emir tespit ettiklerinde, ağı boğan bir işlem kümesi üretirler. Sonuç olarak kurbanın kendi emrini gerçekleştirmesi zorlaşır; çünkü çok sayıda yüksek öncelikli rakip işlem nedeniyle kurbanın işlemi aynı blokta yer bulmakta zorlanır.

Doğrulayıcılar/Madenciler Tarafından MEV (Maximum Extractable Value) Front-Running

Madenciler veya doğrulayıcılar, Maksimum Çıkarılabilir Değer (MEV) elde etmek için bir blok içindeki işlemleri yeniden sıralar. İşlemleri geliş sırasına göre işlemek yerine, MEV’i maksimize eden kendi işlemlerini ya da başkalarının işlemlerini önceliklendirirler; yani işlem sırasını manipüle ederek kâr çıkarma yeteneğini kullanırlar.

Örnek: Büyük bir alım emri görürlerse kendi işlemlerini bu kârlı işlemden önce yerleştirebilirler.

Orijinal büyük emir gerçekleşip fiyatı daha da yükselttikten sonra, ellerindeki varlıkları kârla satabilirler.

Sandviç Saldırıları (Sandwich Attacks)

Sandviç saldırısında kötü niyetli aktör, büyük bir bekleyen işlemi tespit eder ve kurbanın işleminin etrafına iki işlem yerleştirir: biri kurbanın işleminden önce, diğeri sonra.

Örnek: Bir kullanıcı bir token’ı 1,00 dolardan almak isterken saldırgan önce alım yapar, fiyatı 1,10 dolara iter ve ardından şişirilmiş fiyattan satar; böylece kârını kullanıcının aleyhine elde eder.

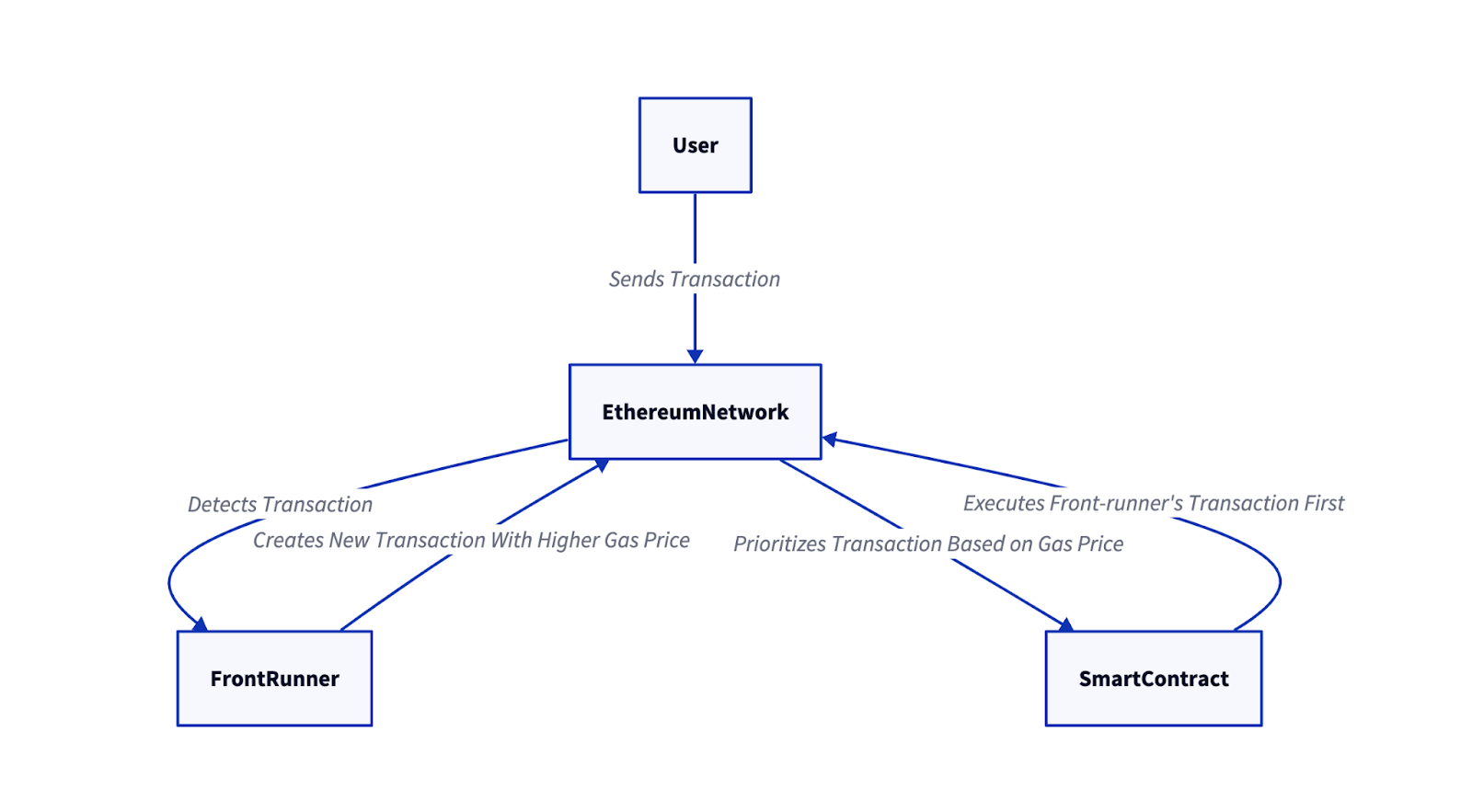

Front-Running Nasıl Çalışır: Adım Adım Açıklama

Kaynak: Hacken

Kârlı Bir Bekleyen İşlemi Tespit Etme

- Blokzincirdeki tüm işlemler, onaylanmadan önce “mempool” adı verilen geçici bir bekleme alanına girer.

- Front-run yapanlar, büyük alım emirleri, arbitraj fırsatları veya likidasyon olayları gibi istismar edilebilecek işlemler için mempool’u bot’larla tarar.

- Bir varlığın fiyatını anlamlı biçimde etkileyecek işlemleri hedeflerler.

Örnek: Bir trader, Uniswap üzerinde Token A için büyük bir alım emri gönderir. Front-run bot’u bu işlemi mempool’da tespit eder.

Daha Yüksek Gas Ücretiyle Benzer Bir İşlem Gönderme

Front-run yapan kişi kârlı bir işlem tespit ettiğinde, hızla benzer bir işlem oluşturur ancak daha yüksek gas ücreti belirleyerek işlemin öncelik kazanmasını sağlar.

Ethereum ve diğer blokzincirler işlemleri ödenen gas ücretine göre sıraladığı için, front-run işlemi önce gerçekleştirilir.

Örnek: Front-run yapan kişi, orijinal trader’ın işleminden önce işlenmesi için Token A alımını daha yüksek gas ücretiyle gönderir.

Front-Runner’ın İşlemi Önce Gerçekleşir ve Fiyatı Kaydırır

Front-run yapan kişi token’ı önce satın aldığı için bu alım fiyatı yükseltir. Orijinal işlem gerçekleştiğinde, front-run işleminin yarattığı fiyat etkisi nedeniyle daha yüksek fiyattan gerçekleşir. Örnek: Front-run alımı, orijinal trader’ın emri işlenmeden önce Token A fiyatını 10 dolardan 11 dolara çıkarır.

Orijinal İşlem Daha Elverişsiz Bir Fiyattan Gerçekleşir

Front-running saldırısından habersiz olan orijinal trader’ın işlemi yeni, daha yüksek fiyattan işlenir. Daha yüksek slippage (beklenenden daha kötü fiyatla gerçekleşme) yaşar. Front-run yapan kişi yapay fiyat artışından fayda sağlar. Örnek: Trader, Token A’yı 10 dolardan almak isterken, front-run nedeniyle işlem 11 dolardan gerçekleşir.

Front-Runner Çıkış Yapar ve Kârını Kilitler

Orijinal işlemin tamamlanmasının ardından front-run yapan kişi token’ı şişirilmiş fiyattan satar. Bu, front-run yapan kişiye anlık kâr sağlar; çoğu zaman farkında olmayan trader’ların pahasına gerçekleşir. Bazı durumlarda bot’lar bu süreci tekrar tekrar uygulayarak birçok işlemden kâr çekebilir. Örnek: Front-run yapan kişi Token A’yı 11 dolardan satar ve aradaki fiyat farkından kâr eder.

Vaka Çalışmaları

Solana’da Sandviç Saldırıları

Blockworks’ün 2024’te yayımladığı bir rapor, Solana blokzincirinde front-running vakalarının devam ettiğini doğruladı. Bunun nedeni, “sandviç saldırılarını” kolaylaştıran özel mempool’lara katılan bir doğrulayıcı grubuydu. Buna yanıt olarak Solana Foundation, ilgili doğrulayıcıları cezalandırdı.

Tasarım gereği Solana blokzinciri, kullanıcıların bekleyen işlemleri izlemesi için halka açık bir mempool sunmaz; bu da front-running’i çok daha zorlaştırır. Ancak birincil katılımcılar olarak doğrulayıcılar, işlenen işlemleri görmeye hâlâ erişim sahibidir.

Savunmacı Front-Running — Curve Finance Hack’i

Temmuz 2023’te, önde gelen bir merkeziyetsiz finans (DeFi) platformu olan Curve Finance, akıllı sözleşmelerinde kullanılan Vyper programlama dilinin belirli sürümlerindeki zafiyetler nedeniyle ciddi bir güvenlik ihlali yaşadı. Bu istismar, birkaç likidite havuzunu hedefleyerek önemli finansal kayıplara yol açtı.

Buna karşılık etik aktörler, kötü niyetli işlemlere karşı koymak için front-running stratejileri kullandı; hacker’ın girişimlerinden önce işlemleri önleyici biçimde gerçekleştirmek için MEV bot’ları devreye aldılar ve risk altındaki fonları fiilen kesip güvence altına aldılar. Dikkat çekici biçimde “c0ffeebabe.eth” olarak bilinen operatör, saldırganı front-run ederek 2.879 ETH (yaklaşık 5,4 milyon $) güvenceye aldı ve sonrasında bu fonları Curve Finance’e iade etti.

Front-Running’in Kripto Para Piyasasına Etkisi

Sınırlı Benimseme

Front-running, özellikle merkeziyetsiz borsalar için kripto para piyasasının itibarını zedeler; işlemlerinin front-run edilme riskini hisseden trader’lar bu platformları kullanmaktan kaçınır.

Manipülasyon

Front-run yapanlar, bir token etrafında yapay hype oluşturmak için piyasa aktivitesini manipüle eder; deneyimsiz trader’ların artan hacmi olumlu bir gösterge olarak yorumlamasını sağlar. Bu taktik, varlığın gerçek değerini gizler.

Ağ Tıkanıklığı

Bir blokzincirde birden çok front-running bot’u ağ tıkanıklığı yaratabilir ve işlemleri işletebilmek için teklif savaşlarına (bidding wars) yol açabilir. Bu olayların yükünü sıradan kullanıcılar çeker; çünkü onlar da daha yüksek gas ücretleri ödemek zorunda kalır.

Kriptoda Front-Running Nasıl Önlenir

Özel İşlem Aktarıcıları (Private Transaction Relayers)

Blokzincirde özel işlem aktarıcısı, kullanıcıların ana ağ üzerinde işlem detaylarını kamuya açık şekilde ifşa etmeden işlem göndermesini sağlar. Bu genellikle, işlem bilgilerini blokzincire iletmek için ayrı bir özel mempool kullanılarak yapılır ve böylece gönderen ve alıcı için gizlilik korunur. Flashbots, Eden Network ve MEV-Blocker gibi hizmetler, kullanıcıların halka açık mempool’u atlamasına yardımcı olarak bot’ların işlemleri tespit etmesini engeller.

Slippage Koruması

Düşük bir slippage toleransı belirlemek, fiyat belirli bir sınırın ötesinde değişirse işlemin gerçekleşmemesini sağlar. Slippage sınırı uygulamak önemlidir ve slippage yüzdesi, ağ ücretine ve swap büyüklüğüne bağlı olarak %0,1 ile %5 arasında ayarlanmalıdır.

Rastgele İşlem Sıralaması

Bir blokzincirde rastgele işlem sıralaması, bir blok içindeki işlemlerin sırasının rastgele belirlendiği bir sistemi ifade eder. Bu, kötü niyetli aktörlerin haksız avantaj elde etmek için işlemlerini stratejik biçimde yerleştirmesini engeller. Chainlink’in Fair Sequencing Services (FSS) gibi protokoller, gas ücretlerine göre işlem yeniden sıralamasını önler.

Toplu Açık Artırmalar (Batch Auctions)

Bazı DeFi protokolleri, birden çok bireysel emrin “batch” hâlinde gruplandığı ve manipülasyon ile front-running’i önlemek için eş zamanlı yürütüldüğü Batch Auction özelliği sunar.

Katman 2 (L2) Çözümleri ve Rollup’lar

ZK-Rollup’lar gibi Katman 2 çözümleri, mempool’da işlem detaylarını gizleyerek front-running risklerini azaltır.

Yoğun İşlem Saatlerinden Kaçınma

Yoğun olmayan saatlerde işlem yapmak, hedef olma olasılığını azaltabilir; çünkü front-run yapanlar yüksek aktivite dönemlerinde daha aktiftir.

Oran Sınırlama (Rate Limiting)

Tek bir adresten yapılan işlemlerin sıklığına kısıtlamalar getirmek, ağı hızlı ve ardışık işlemlerle doldurarak çalışan front-run yapanları caydırabilir.

Akıllı Sözleşme Denetimi

Saygın firmalar tarafından düzenli denetimler, akıllı sözleşmelerde front-running veya diğer kötü niyetli faaliyetlere açık olabilecek zafiyetleri tespit edebilir.

Sonuç

Front-running, kripto para piyasasının itibarına zarar verir ve geleneksel finansal piyasalara daha adil bir alternatif sunma hedefini baltalar. Front-run yapanları izlemek zor olsa da, bu eylemi azaltmak için çeşitli çözümler mevcuttur. Bunlara anti-MEV (Maximum Extractable Value) araçları, Katman 2 çözümleri, özel işlem aktarıcıları ve yeni merkeziyetsiz borsa mimarileri dahildir.

Blokzincir toplulukları, kişisel kazanç için işlem sıralamasını manipüle eden madencileri ve doğrulayıcıları cezalandıracak mekanizmalar da uygulayabilir. Bunun yerine, Curve hack’inde görüldüğü gibi front-running’in etik kullanımı teşvik edilmelidir. Sektör geliştikçe, daha adil alım-satım uygulamalarına yönelik kolektif bir çaba; merkeziyetsiz finans içinde güven ve bütünlük inşa ederek geniş çaplı benimseme için gerekli koşulları yaratacaktır.

İlgili Makaleler

Deepfake Tehlikesi: Yüzler Sahte, Profiller Sahte, Riskler Gerçek

Diamond Hands mi, Yoksa Paper Hands mi?